Aktuelle Ransomware-Kampagnen zeigen, dass Angreifer gezielt versuchen, zunächst die Wiederherstellungsfähigkeit einer Organisation zu sabotieren, bevor operative Systeme verschlüsselt oder außer Betrieb gesetzt werden. Wird die Backup-Infrastruktur kompromittiert, brechen genau jene Sicherheitsmechanismen zusammen, auf die Unternehmen im Notfall angewiesen sind.

Backup-Systeme werden gezielt angegriffen

In der Praxis zeigen sich dabei immer wieder ähnliche Angriffsmuster:

- gezielte Löschung oder Manipulation von Backup-Repositories

- Veränderung oder Entfernung von Snapshots in virtuellen Infrastrukturen

- Verschlüsselung von NAS- und Storage-Systemen, auf denen Sicherungen gespeichert sind

- Kompromittierung von Backup-Management-Systemen, um Wiederherstellungspunkte zu entfernen

Mit den regulatorischen Anforderungen der NIS-2-Richtlinie gewinnt diese Problematik zusätzliche Bedeutung. Organisationen müssen nicht nur Sicherheitsmaßnahmen implementieren, sondern auch ihre Wiederherstellungsfähigkeit nach Cybervorfällen nachweisbar sicherstellen.

Studie zeigt Defizite bei Wiederherstellungsprozessen

Eine Ende 2025 veröffentlichte Studie von DATA REVERSE® Datenrettung zum NIS-2-Reifegrad deutscher Unternehmen zeigt, dass viele Organisationen auf solche Szenarien bislang unzureichend vorbereitet sind.

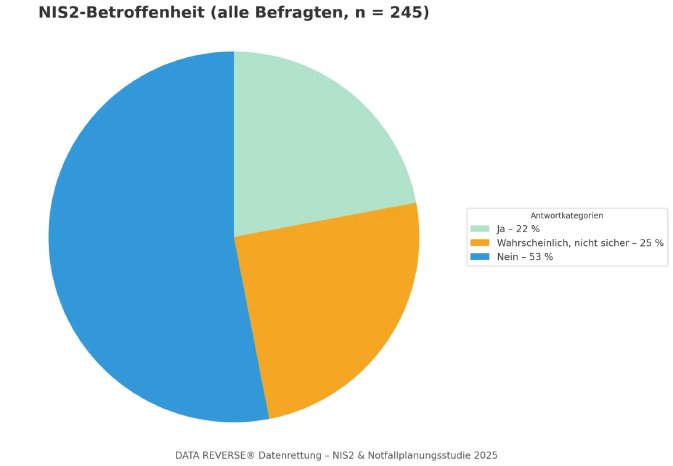

Für die Untersuchung wurden 245 IT-Entscheider und Geschäftsführer auf der IT-SA in Nürnberg zu ihrer Vorbereitung auf die neuen regulatorischen Anforderungen befragt. Die Ergebnisse zeigen deutliche Unterschiede zwischen Selbsteinschätzung und tatsächlicher Umsetzung von Cyber-Resilienz.

Zu den zentralen Ergebnissen der Untersuchung gehören:

- 53 Prozent der Unternehmen haben ihre NIS-2-Betroffenheit nicht geprüft

- 71 Prozent halten sich für NIS-2-ready, obwohl grundlegende Maßnahmen fehlen

- Nur 33 Prozent testen ihre Backup-Wiederherstellung regelmäßig

- 45 Prozent führen entsprechende Tests selten oder gar nicht durch

- 96 Prozent der befragten Unternehmen haben keinen externen Datenrettungspartner im Notfallplan hinterlegt

Wenn Backups im Ernstfall versagen

In vielen Schadensfällen wird erst während eines Cybervorfalls sichtbar, ob Wiederherstellungsprozesse tatsächlich funktionieren. Beschädigte Backup-Metadaten, unterbrochene Snapshot-Ketten oder manipulierte Storage-Systeme können dazu führen, dass sich Daten nicht mehr regulär zurückspielen lassen.

Kommt es zu solchen Situationen, bleibt häufig nur eine technische Analyse der zugrunde liegenden Speichersysteme, um Datenstrukturen direkt aus den Datenträgern zu rekonstruieren.

Datenrettung als technische Eskalationsstufe

In der Praxis betrifft dies häufig komplexe Infrastrukturen, etwa:

- beschädigte RAID-Systeme oder NAS-Storages

- manipulierte Snapshot-Ketten virtueller Maschinen

- verschlüsselte oder inkonsistente Backup-Repositorys

- beschädigte Dateisysteme oder Storage-Metadaten

Resilienz beginnt bei der Wiederherstellung

Die zunehmende Professionalisierung von Cyberangriffen verdeutlicht, dass Datensicherheit nicht allein von vorhandenen Backups abhängt. Entscheidend ist, ob Wiederherstellungsprozesse unter realen Bedingungen tatsächlich funktionieren.

Unternehmen sollten deshalb regelmäßig prüfen,

- ob Backup-Systeme selbst ausreichend geschützt sind

- ob vollständige Wiederherstellungstests durchgeführt werden

- welche Prozesse greifen, wenn Backup-Strukturen kompromittiert werden