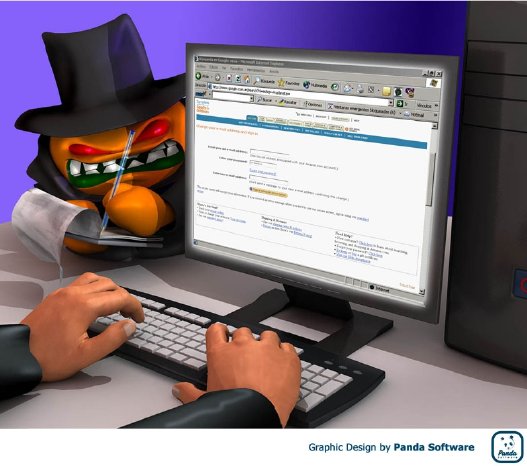

Banking Trojaner werden eingesetzt, um Logins von Usern, die auf Online Bankdienste zugreifen, abzufangen. Dabei protokollieren sie Benutzernamen, Passwörter, PINs, Kreditkarten- und Kontonummern mit. Mit diesen Daten ausgestattet verschaffen sich die Programmierer Zugang zu den Bankkonten der User, um diese zu leeren.

Die Sicherheitsmaßnahmen von Banken mit Online-Services werden zwar immer ausgereifter, jedoch können sie bei diesen Attacken kaum greifen, da hier der Nutzer die Schwachstelle ist. So können Banken wenig dagegen tun, dass User darauf vertrauen auf der richtigen Website im Internet ihre Transaktionen durchzuführen. Dabei kann es sich aber auch um manipulierte, der Originalseite perfekt nachgeahmte Seiten handeln, die nur den Zweck erfüllen, Benutzerdaten zu stehlen, um dem Malware-Programmierer freien Zugang auf das Konto des Users zu gewähren.

Der Trend zum kriminell motivierten Schadprogramm zeigt ungebremst nach oben – ebenso wie zum bequemen Ausführen von Bankgeschäften übers Internet. Beides zusammen stellt jedoch eine höchstbrisante Kombination dar. Aus diesem Grund sollten Computer-Nutzer Technologien einsetzen, die nicht ausschließlich auf eine signaturbasierte Erkennung vertrauen, sondern unbekannte Bedrohungen anhand einer komplexen Verhaltensanalyse (Intrusion Prevention System) und nicht nur mit Hilfe einer Signaturdatei schützen. Bei der Masse an neuen Gefahren aus dem Netz kann eine Signaturdatei gar nicht oft genug am Tag aktualisiert werden, um die Menge an neu erscheinenden Schädlingen zu bewältigen. Schon im vergangenen Jahr gehörten Banking Trojaner mit 20% zu den am häufigsten verbreiteten Malware-Arten – die vergangenen Monate haben bestätigt, dass die Tendenz enorm steigend ist.