Betreffzeilen wie „Britney Spears naked pussy & Paris Hilton“, „Hot pictures of Britney Spears“ oder „Hot pictures of Paris Hilton nude“ sorgen da natürlich für erfolgreiche Infektionen. Im Gegensatz zu früheren Fällen, in denen erotische Bilder bekannter Personen zwar angepriesen wurden, sich jedoch beim Öffnen des Anhangs als leere Versprechungen erwiesen, bekommt der User hier tatsächlich schon im Fließtext intime Bilder zu sehen. Klickt der Computer-Nutzer jedoch auf eines der Bilder, setzt er den enthaltenen Schädling frei und infiziert somit sein System. Der Wurm dringt über die Sicherheitslücke in den ANI Dateien von Microsoft ein und öffnet ein Tor für weitere Malware.

Auch die Nacktbilder der als „Königin der Pornografie“ bekannten Erotik-Darstellerin und -Produzentin Jenna Jameson stellten sich in den vergangenen Tagen als wirksame Malwareschleusen heraus. Dabei sind sowohl die Methode, die zur Verbreitung der Schädlinge eingesetzt wird, als auch die schädlichen Auswirkungen die gleichen wie bei den verseuchten Mails mit den Bildern von Britney Spears und Paris Hilton. Das einzige, was variiert, ist die Protagonistin.

Trotz Virenwarnungen und Aufklärung in den Medien eignen sich pornografische Bilder immer noch zur Verbreitung von Malware. Daneben fallen auch viele User auf E-Mails herein, die angeblich nützliche Software enthalten. Ein Wurm, der in den letzten Tagen auf diese Weise in Systeme eingedrungen ist, ist Nurech.Z. Mit E-Mail Betreffzeilen, wie „Wurmalarm!“, „Spywarealarm!“ oder „Virenalarm“, warnt er vor einem sich angeblich rasant verbreitenden Eindringling. Die eingehende Nachricht gibt als Absender „Customer Support“ an – damit soll dem Empfänger eine vertrauenswürdige Quelle vorgegaukelt werden. Der Wurm ist in einer .zip-Datei im Anhang der E-Mail versteckt, die angeblich einen Patch zum Schutz vor dem entsprechenden Schädling enthält. Das Passwort zum Herunterladen des Patches soll in der eingefügten .gif-Datei enthalten sein. Wenn der User den Anhang öffnet, aktiviert er den Wurm, der direkt das System nach weiteren E-Mail-Adressen durchforstet, um sich an diese Spam artig zu versenden.

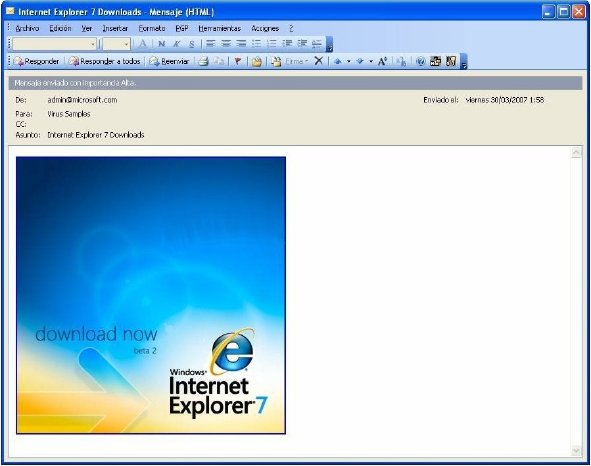

Ein weiteres aktuelles Beispiel ist der Wurm Grum.A. Er versteckt sich in digitalen Nachrichten, in denen die Beta-Version des Internet Explorers 7 kostenfrei angeboten wird. Über das eingefügte Bild des Explorers wird jedoch nicht zur Software verlinkt, sondern der Schädling aktiviert. Auf diese Weise bringen Cyber-Kriminelle Anwender dazu, selber die Malware zu installieren, ohne verseuchte Anhänge in die Mail einfügen zu müssen, die von Antivirenprogrammen entdeckt und vom Postfach verbannt werden könnten.

Alle Computer-Nutzer können auf der neuen Panda Software Website „Infected or Not?“ (www.infectedornot.com) anhand eines kostenfreien Online-Scans innerhalb kürzester Zeit feststellen, ob ihre Systeme infiziert sind oder nicht.