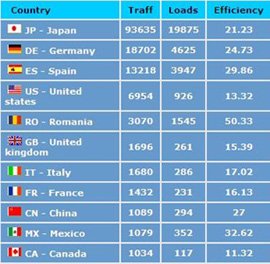

Das Tool enthält statistische Daten, in denen Information über die Anzahl der Infizierungen und Angaben über den attackierten Host, das Betriebssystem und den

Browser sowie über die Effektivität des Angriffs je nach geografischem Standort gespeichert sind. Nach Japan ist Deutschland weltweit das Land mit den höchsten Infektionsraten.

Verkauf über Online Foren

Die Mpack Applikation wird von den Malware-Programmierern über Online Foren im Internet zum Verkauf angeboten. Jede neue Version von Mpack kostet 700 US-Dollar und beinhaltet ein Jahr kostenfreien Support und Updates. Damit bieten die Programmierer ein Paket an, das alle Features einer legalen Anwendung beinhaltet: technische Unterstützung und Exploit-Updates, die sich an die neuesten Systemanfälligkeiten richten.

Bezahlt der Kunde weitere 300 Dollar, bekommt er noch den DreamDownloader dazu. Dabei handelt es sich um einen Downloader-Trojaner-Baukasten, der folgendermaßen funktioniert: Der Hacker gibt die URL mit der schädlichen Datei im DreamDownloader ein und das Tool generiert automatisch eine ausführbare Datei, die herunter geladen werden kann. Somit ergänzen sich die beiden Anwendungen gegenseitig.

Infektionsmethoden

Der Angriff verläuft still und heimlich. Die Cyber-Kriminellen setzen verschiedene Techniken ein, um die schädlichen Codes zu aktivieren:

1. Webserver: Durch eine eingefügte iframe-type Referenz am Ende der Datei wird diese standardmäßig geladen und zeigt die Index-Seite an, auf der Mpack versteckt ist.

Durch die Platzierung der Malware auf fremden Servern werden jegliche Spuren der Kriminellen verwischt.

2. Suche: Durch Einfügen von Wörtern, die bei Suchanfragen oftmals eingegeben werden, werden User, die nach einer dieser Bezeichnungen suchen, mit einer schädlichen Seite verbunden.

3. Domains: Durch den Kauf von Domains mit ähnlichen Namen wie bekannte Webseiten, beispielsweise Gookle statt Google, können User, die sich aus Versehen bei einem Buchstaben vertippen, direkt infiziert werden.

4. Spam-Versand: Die massenweise versendeten Spam-Mails enthalten einen Link, der angeklickt werden muss, um die Malware zu aktivieren. Hier werden meistens Social Engineering Techniken eingesetzt, die immer noch sehr erfolgreich sind.