ShotOne sorgt für mehrere Störungen auf infizierten Computern. Vom Trojaner verursachte Änderungen in der Windows Registry verhindern beispielsweise das Abspielen von Windows Updates und das Öffnen des Dateimenüs im Internet und Windows Explorer. Zudem versteckt der Trojaner Einträge in „My Documents“ und „My Computer“.

Weitere, für den Anwender störende, Auswirkungen bewirkt ShotOne, indem er die Task-Bar und die Suchfunktion im Startmenü abschaltet. Um den Zugriff auf verschiedene Anwendungen zu blocken, unterdrückt der Trojaner das Symbol der Notification Area. Dabei handelt es sich um einen Bereich auf der grafischen Oberfläche, der über Icons den Zugriff auf Programme, die kein eigenes Fenster anzeigen, ermöglicht. Er befindet sich unten rechst auf dem Bildschirm zwischen der Liste der geöffneten Programme und der Uhr.

Bei jedem Neustart wird ShotOne erneut aktiviert. Dann zeigt er eine Reihe von Screens an, die nacheinander auftauchen und das normale Starten der Anwendungen verhindern. Um das zu demonstrieren, stellt Panda Software unter folgendem Link ein Video mit den Auswirkungen von ShotOne zur Verfügung: http://www.pandasoftware.com/...

Wird der Rechner nicht innerhalb von drei Stunden nach dem Herunterfahren wieder gestartet, übernimmt das der Trojaner – und zwar immer im dreistündigen Rhythmus.

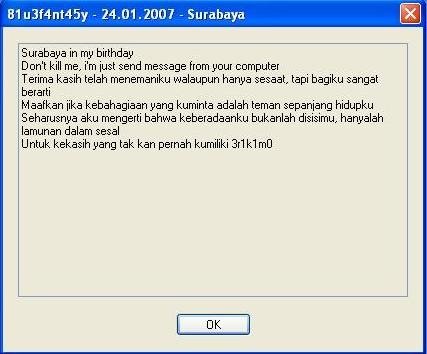

Der zweite Trojaner des Wochenberichtes ist Yabarasu. Jedes Mal, wenn der infizierte Computer hochgefahren wird, zeigt Yabarasu ein Fenster an, das unter anderem die Meldung enthält „Don’t kill me, i’m just send message from your computer“. Yabarasu unterdrückt alle Datei-Erweiterungen sowie die Tooltip Information Box, die erscheint, wenn der Nutzer mit dem Cursor über eine Datei geht. Zudem ersetzt er mehrere Ordner im Laufwerk C mit Kopien seines Codes, die den gleichen Namen und die gleiche Erweiterung tragen wie die Original-Dateien. Sobald der User eine dieser Dateien öffnet, verseucht der Trojaner das System.

Beide Trojaner, ShotOne und Yabarasu, verbreiten sich über E-Mails, Datei Downloads, etc.

In den Virenlaboren von Panda Software wurden in den vergangenen Tagen die Varianten B, F, G und H der Wurm-Familie Rinbot entdeckt und analysiert. Die Rinbot-Würmer kopieren sich auf gemappte Laufwerke, gemeinsam genutzte Netzwerkressourcen und mobile Geräte (MP3-Player, Memory Sticks, etc.), um weitere Rechner zu infizieren. Neben diesen Verbreitungsmethoden schlüpfen auch einige Rinbot-Varianten über Sicherheitslücken in Systeme. Darunter Rinbot.B, der die längst gepatchten Schwachstellen LSASS und RPC DCOM nutzt und Rinbot.H, der über die gefixte Sicherheitsanfälligkeit MS01-032 eindringt. Rinbot.G missbraucht eine Lücke im SQL Server, um sich als User zu authentifizieren und eine Kopie via TFTP herunter zu laden.

Die Rinbot-Würmer öffnen einen Port auf betroffenen Computern und stellen eine Verbindung zu einem IRC Server her. So kann der Programmierer der Malware das System ferngesteuert kontrollieren.

Ein interessantes Detail im Quellcode (Programmiersprache C++ v6) der B-Variante ist ein gefälschtes CNN Interview mit dem Programmierer der Rinbot-Würmer, in welchem er seine Absichten bei der Verbreitung von Schädlingen erklärt. Weitere Informationen dazu unter: http://www.pandasoftware.com/...

Der letzte Schädling dieser Woche ist das Virus Expiro.A. Es infiziert ausführbare Dateien (.exe) in Dateiordnern und Unterordnern und fügt eine Virus-Kopie ins Adressbuch ein. Öffnet der Anwender eine dieser Dateien, wird das Virus zusammen mit der Original-Datei ausgeführt. Auf diese Weise ist kein sichtbares Anzeichen einer Infektion erkennbar. Zudem sind viele Bestandteile des Virus-Codes verschlüsselt, was eine Erkennung zusätzlich erschwert. Setzt ein User einen Virenscanner ein, beendet Expiro.A seine Prozesse.