Unwissen, Missverständnisse – Unternehmer wissen häufig nicht, welche Maßnahmen entscheidend für die optimale IT-Sicherheit ihres Unternehmens sind und glauben, mit dem Engagieren eines Fachmannes oder einer Fachfrau bereits alles Nötige getan zu haben. IT-Sicherheit ist aber eine Aufgabe mit sehr hoher Priorität und muss fester Bestandteil für alle Mitarbeiter sein.

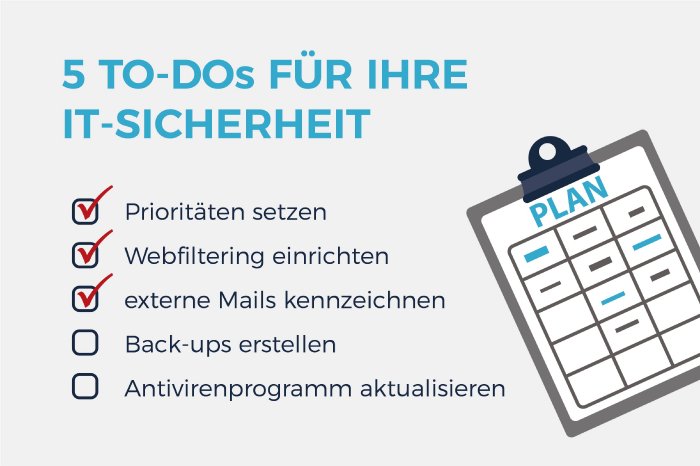

Wir stellen Ihnen fünf Maßnahmen vor, die Ihnen als Unternehmer für Ihre IT-Sicherheit niemand abnehmen kann und die Sie unbedingt einhalten müssen:

- Setzen Sie die richtigen Prioritäten: Die Kluft zwischen IT-Anforderungen und Geschäftsprozessen kann auf Grund der ständigen Veränderungen und Entwicklungen der Digitalisierung größer werden. So ergeben sich neue Schlupflöcher für Cyberkriminelle. Bleiben Sie Up-to-date und informieren Sie sich in Netzwerken über neueste Bedrohungen und Schutzmaßnahmen. Nachdenken im stillen Kämmerlein reicht nicht aus, um zu verstehen, was Ihnen wirklich hilft - die Aneignung von IT-Sicherheits-Kenntnissen ist dringend erforderlich.

- Lassen Sie sich einen Webfilter einrichten: Die Internetnutzung wird dadurch eingeschränkt, indem die Webseiten-URL überprüft und direkt erkannt wird, wenn der Anwender auf eine gefährliche oder unerlaubte Seite gelangt. Der Filter sperrt die Seite und verhindert eine mögliche Attacke.

- Kennzeichnung externer Mails: Machen Sie Ihren Mitarbeitern klare Anweisungen, welche Dateitypen intern und extern verschickt und geöffnet werden dürfen. Bei offenen Daten sollte der Anwender direkt skeptisch werden und vor dem Öffnen beim Absender nachfragen. Ungewohnte Dateitypen werden dann durch ein Mailgateway ausgesiebt, überprüft und ggf. als Bedrohung markiert.

- In unserem letzten Artikel haben wir bereits ausführlich über die Wichtigkeit der Back-ups aufgeklärt: Sie sollten unbedingt regelmäßig Back-ups durchführen, damit im Falle eines Problems Ihre Daten nicht verloren gehen und wiederherstellbar sind. Außerdem sollten Sie Updates all Ihrer Softwares zeitnah installieren, damit bestehende Sicherheitslücken gestopft werden.

- Antivirenprogramm mit aktuellen Signaturen: Eine Virussignatur ist eine fortlaufende Sequenz und in einer Datei enthalten. Wir empfehlen Ihnen ein Firewall Intrusion Prevention System (IPS). Im Gegensatz zu herkömmlichen Firewalls erkennt ein IPS Angriffe direkt und leitet automatisch Abwehrmaßnahmen ein. Es handelt sich dabei um ein einfaches Management-System, das bekannte Dateisignaturen, aber auch unbekannte Bedrohungen erkennt und diese direkt blockiert.

http://www.ln-online.de/...

Vor allem kleine und mittlere Unternehmen sind gefährdet, weil sie knappe Ressourcen haben und die IT-Sicherheit nicht ausreichend priorisieren. Eine systematische Schutzstrategie mit Basis-Schutz muss allerdings realisiert werden, weil dieser dringend benötigt wird. IT-security muss ein Thema auf der Agenda der Geschäftsprozesse sein. Die IT-Verantwortlichen sollten sich zu 100 % mit den Geschäftsprozessen auskennen, um mögliche Lecks identifizieren zu können und entsprechend Maßnahmen zu ergreifen. Denn schon mit wenigen, einfachen Schritten kann ein beträchtlicher Teil der Angriffe abgewehrt oder zumindest Schaden deutlich verringert werden.

Mehr Offenheit und Kollaboration – um Cybergefahren in den Griff zu bekommen. Je mehr Wissen und Erfahrungen getauscht werden, desto größer ist der Nutzen für alle. Gegen Cyberbedrohungen ist ein isolierter und verschlossener Selbstschutz zum Scheitern verurteilt. Die thematische Auseinandersetzung und Zusammenarbeit mit Experten sind die Grundpfeiler einer Sicherheitsstrategie, die mit den modernen Gefahren mithalten kann. Unser Appell an Sie: Nehmen Sie Ihre IT-Sicherheit direkt in Angriff!