Im Rahmen der Malware Information Initiative hat G Data in den vergangenen Monaten besonders intensiv beobachtet, wie sich Malware im Internet verbreitet. Wie beliebt diese Art der Schadcode-Streuung ist, zeigt sich daran, dass sie mittlerweile E-Mail als Hauptverbreitungsmethode verdrängt hat. Doch wie gelingt es den Online-Kriminellen, seriöse Webseiten für ihre Zwecke zu missbrauchen? Ralf Benzmüller, Leiter der G Data Security Labs, erläutert die drei häufigsten Methoden der Täter.

Cyber-Kriminelle, die ihre Malware über gekaperte Webseiten verbreiten, machen sich drei wesentliche Schwachpunkte zunutze: Der Zugang zum Webserver ist oftmals nur durch schwache Passwörter gesichert, wie beispielsweise admin123. Diese lassen sich durch sogenannte Wörterbuchattacken, die vollkommen automatisiert ablaufen, innerhalb von Sekunden knacken.“, so Ralf Benzmüller.

Doch nicht nur schwache Passwörter erleichtern den Online-Kriminellen das Kapern von Webseiten. Häufig ausgenutzte Schwachstellen beinhalten auch die verwendeten Webserver-Programme, die beispielsweise zum Betreiben von Online-Shops, Content Management Systemen oder Blog- und Foren-Software eingesetzt werden. „Diese werden häufig in den Standardeinstellungen betrieben oder weisen durch fehlende Updates viele Sicherheitslücken auf. Durch spezielle Anfragen bei Suchmaschinen lassen sich verwundbare Rechner sehr schnell ausfindig machen und automatisiert angreifen und übernehmen. Hier ist es besonders wichtig, dass die Betreiber der Webserver regelmäßig Software-Updates einspielen. Ein weiteres Einfallstor bieten ungefilterte Benutzereingaben, z.B. in Webseitenformularen, Sie können für Cross-Site-Scripting-Angriffe oder SQL Injections genutzt werden. Leider sind hier eine Reihe von Filtermodulen unzureichend und Angreifern gelingt es immer wieder, über diesen Weg Schadcode in Webseiten zu injizieren.“

Schwache Passwörter, Sicherheitslücken in Webserver-Software und unzureichende Filterung von Nutzereingaben sind nur einige Wege, wie die Betreiber von Webservern den Gaunern Attacken erleichtern bzw. ermöglichen.

++ Trotz Warnung: Nur schleppende Reaktion der Webseitenbetreiber

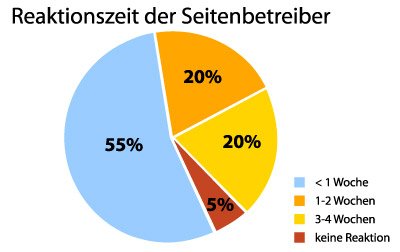

Viele PC-Nutzer sind mittlerweile zwar sensibilisiert, welche Gefahren im Web lauern, jedoch vermuten sie einen Angriff nicht über die Seiten seriöser Anbieter, wie z. B. Hotels, Bürgerinitiativen oder Web-Communities. Im Rahmen der G Data Malware Information Initiative stoßen die Experten immer wieder auf Webserver aus diesen Bereichen, die Schadcode verteilen. Um die Infektionsherde unschädlich zu machen, kontaktiert G Data regelmäßig die verantwortlichen Betreiber. Die Erfahrungen, die der deutsche Sicherheitsspezialist dabei macht, variieren stark. Am Besorgniserregendsten ist die schleppende Reaktion der Verantwortlichen: Von 100 Webseitenbetreibern, die G Data im Rahmen einer Studie informierte, reagierten lediglich 55 innerhalb einer Woche.

++ Reaktionszeit der Seitenbetreiber:

- Unter einer Woche: 55 Prozent

- 1-2 Wochen: 20 Prozent

- 3-4 Wochen: 20 Prozent

- keine Reaktion: 5 Prozent

„Wir informieren im Rahmen unserer Möglichkeiten die Verantwortlichen, sobald wir Schadcode auf deren Website entdecken, um die Weiterverbreitung der Malware so schnell wie möglich zu unterbinden. Doch wir müssen in vielen Fällen erleben, dass darauf gar nicht oder nur überaus langsam reagiert wird. Beispielsweise haben wir zuletzt einen bekannten Stuttgarter Sportvermarkter über einen Schadcode auf seiner Website informiert. Drei Wochen später war dieser Computerschädling aber immer noch aktiv – wie viele Nutzer darüber ihren PC infiziert haben, kann man nur erahnen.“, resümiert Ralf Benzmüller. „Wir wünschen uns, dass mehr Betreiber von Webseiten ihre Verantwortung gegenüber den Besuchern ihrer Webseite ernst nehmen . Wer sich nicht in die Machenschaften von Online-Kriminellen einbeziehen lassen möchte, sollte seinen Webserver regelmäßig überprüfen und ggf. schnell und nachhaltig reagieren.“

++ G Data Sicherheitstipps

Die Möglichkeiten der Manipulation sind vielfältig und für Webadministratoren ist es daher nicht immer einfach, den Infektionsherd aufzustöbern. Oft werden Webseiten aus verschiedenen Komponenten zusammengesetzt. Es genügt, einen einzelnen Baustein der Seite zu infizieren oder den Bauplan der Webseite so zu modifizieren, dass an jede Webseite eine Zeile Schadcode angefügt wird. Aufgrund der vermehrten Angriffe der Hacker rät G Data Betreibern daher dringend dazu, ihre Webserver regelmäßig auf Viren zu prüfen und bei einem positiven Befund so schnell wie möglich zu reagieren.

Beachtet man die folgenden Tipps, schränken sich die Möglichkeiten der Täter stark ein:

1. Sicherheits-Updates der genutzten Webanwendungs-Software sollten umgehend installiert werden. Nur so können kritische Lücken geschlossen werden, bevor sie in großem Umfang ausgenutzt werden können. Leider ist das Zeitfenster zwischen Veröffentlichung des Patches und etwaigen Angriffsversuchen mitunter sehr klein.

2. Antivirenprogramme dürfen auf keinem Rechner fehlen - auch nicht auf dem Webserver. Hier ist außerdem zu beachten, dass diese ebenfalls mit den aktuellsten Virensignaturen versorgt sind.

3. Betreiber von Webseiten sollten regelmäßig Offline-Versionen ihrer Sites mit einem Virenscanner prüfen. Auf diese Weise lassen sich auch gut versteckte Schädlinge schnell ausfindig machen.

4. Sollte es zu einer Infektion kommen, sollten Webadministratoren sofort alle Zugangspasswörter ändern. So können Angreifer nicht direkt am nächsten Tag den Server erneut verseuchen.

5. Anwender sollten darauf achten, dass der Browser und die Plug-Ins sich immer auf einem aktuellen Stand befinden. Veralterte Programme, sog. Software-Dinosaurier, beinhalten oft Sicherheitslücken, die von den Tätern zur Einschleusung von Schadcode genutzt werden.

6. PC-User sollten einen Virenschutz verwenden, der Inhalte von Webseiten permanent auf Schadcode prüft. Hierdurch werden Schädlinge frühzeitig entdeckt und gestoppt, bevor sie den Browser erreichen.

Generell sollten Anwender, deren Virenschutzlösung beim Besuch einer Internetseite anschlägt, die Seitenbetreiber über den Malware-Fund informieren.