Exploit-Kits als profitables eCrime-Geschäft

Der Einsatz von Exploit-Kits ist bei Cyber-Kriminellen beliebt um Schwachstellen in PCs zu ermitteln und sie anschließend für gezielte Schadcode-Angriffe auszunutzen. Dabei lassen sich Exploit-Kits auch von nicht so erfahrenen Online-Tätern leicht einsetzen. In speziellen Untergrund Märkten wird daher eine Fülle von Exploit-Kits und ganze Angriffs-Pakete angeboten, die alle nötigen Dienstleistungen enthalten, die für einen Angriff nötig sind.

Sicherheitstipps für Internetnutzer

- Der Einsatz einer aktuellen und umfassenden Sicherheitslösung mit einem Virenscanner, Firewall, Web- und Echtzeitschutz gehört zur Grundausstattung eines PCs. Diese sollte auch ein Spam-Filter zur Abwehr ungewollter Spam-Mails umfassen.

- Das installierte Betriebssystem und die eingesetzte Software sollten durch regelmäßige Updates immer auf den neuesten Stand gehalten werden um Sicherheitslücken durch veraltete Programme zu schließen.

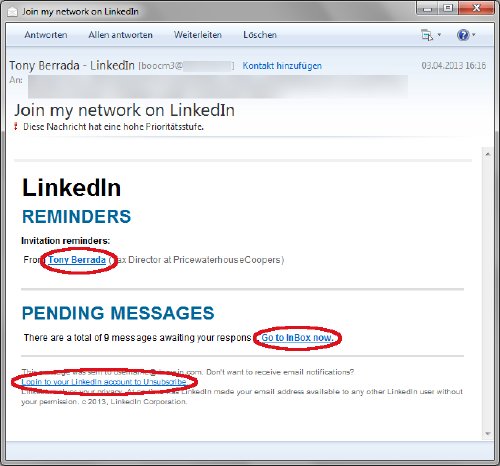

- Spam-Mails sollten am besten umgehend und ungelesen gelöscht werden. Darin enthaltene Links und Datei-Anhänge sollten nicht angeklickt werden, die könnten geradewegs in die Schadcode-Falle führen.