Während Mitarbeiter sich über die zusätzliche Flexibilität bei der Wahl ihrer Arbeitsmittel freuen, verursachen Sicherheitsbedenken bei Administratoren und IT-Leitern Bauchschmerzen. Und das zu Recht, denn viele Unternehmen und Organisationen gehen aktuell noch relativ leichtfertig mit den entstehenden Risiken um. Während unternehmenseigene Endgeräte sowie das Firmennetzwerk selbst mit den üblichen Schutzmaßnahmen ausgerüstet werden können, entzieht sich die Absicherung privater Devices zumeist dem Einfluss der IT-Abteilung. Unterschiedliche Plattformen und Betriebssysteme erschweren eine durchgängige Security-Strategie zusätzlich.

Die Experten der ECOS Technology GmbH (www.ecos.de), einem Hersteller von Lösungen für den sicheren Fernzugriff auf Daten und Applikationen, haben im Rahmen einer Checkliste fünf Aspekte zusammengestellt, die IT-Verantwortliche und Geschäftsführer bei der Umsetzung eines sicheren BYOD-Konzepts unterstützen. Denn neben wirtschaftlichen und rechtlichen Gesichtspunkten spielt bei dieser Thematik vor allem die Sicherheit schützenswerter Unternehmensdaten eine entscheidende Rolle.

1. BYOD nicht ignorieren, sondern frühzeitig in die Strategie einbinden

Unternehmen und Organisationen jeder Größe sollten unbedingt davon ausgehen, dass BYOD auch für sie früher oder später zum Thema wird. Einerseits ist es häufig der Wunsch der Mitarbeiter, eigene Geräte zu nutzen oder zumindest teilweise aus dem Home Office arbeiten zu können. Andererseits versprechen sich viele Arbeitgeber Kosteneinsparungen, da weniger Hardware angeschafft werden muss.

Es ist daher nicht zielführend, BYOD vermeintlich auszublenden, etwa durch ein Verbot der Nutzung privater Endgeräte, das langfristig in der Regel ohnehin nicht durchsetzbar ist. BYOD sollte in jedem Fall innerhalb der allgemeinen IT-Sicherheitsstrategie berücksichtigt werden – je früher, desto besser.

2. Sensibilisierung der Mitarbeiter ist hilfreich, schützt aber nur bedingt

Viele Anwender sind sich der Risiken im Umgang mit Firmendaten gar nicht bewusst. Hinzu kommt: Gerade privat genutzte Geräte, die auch Bestandteil der Freizeitgestaltung sind, können zusätzlich zu einem eher lockeren, sorglosen Nutzungsverhalten verführen.

Die Steigerung des Sicherheitsbewusstseins durch Information und Schulung der Mitarbeiter hat deshalb selbstverständlich auch im Rahmen einer BYOD-Sicherheitsstrategie einen wichtigen Platz. Mitarbeiter sollten sich darüber im Klaren sein, welche Konsequenzen beispielsweise ein Verlust von internen Daten für ihr Unternehmen haben kann. Allerdings lassen sich Unachtsamkeit und absichtliches oder unabsichtliches Fehlverhalten seitens der Anwender nie mit Sicherheit ausschließen. Von einer Vorgehensweise, die rein auf dem Vertrauen in das Anwenderverhalten basiert, muss deshalb dringend abgeraten werden.

3. Keine internen Daten auf externen Geräten vorhalten

Sensible Firmendaten wie Präsentationen, Konzepte oder Kundendaten sollten unter keinen Umständen ungeschützt auf privaten Endgeräten gespeichert werden. Täglich gehen Notebooks, Smartphones und Tablets verloren oder werden gestohlen. Die Gefahr des Missbrauchs von geschäftlichen Daten ist hoch. Zusätzlich drohen datenschutzrechtliche Konsequenzen.

Die gleiche Problematik besteht dann, wenn ein Mitarbeiter das Unternehmen verlässt beziehungsweise ihm gekündigt wird, er auf seinem privaten Notebook oder dem PC zu Hause aber Firmendaten gesichert hat.

Wenn sich die Speicherung von Daten in Einzelfällen nicht vermeiden lässt, dann ist zumindest auf eine sichere, professionelle Verschlüsselung nach aktuellen Standards zu achten. Reine Consumerlösungen, die etwa beim Schutz privater Fotoalben ihre Berechtigung haben, entsprechen diesen Anforderungen in der Regel allerdings nicht.

4. Nicht allein auf Security-Software auf den Endgeräten vertrauen

Eine individuelle Absicherung und Pflege der einzelnen Endgeräte, etwa durch die Installation der neuesten Betriebssystem-Updates sowie den Einsatz von gängiger Security-Software, sollte als Basis-Schutz mittlerweile selbstverständlich sein. Dennoch wäre es fatal, sich bei Geräten, die auch geschäftlich genutzt werden, allein darauf zu verlassen. Selbst die Suche nach seriösen Inhalten kann Anwender beispielsweise auf eine virenverseuchte Website führen und eine Infektion mit bislang unbekannter Schadsoftware zur Folge haben.

Ganz zu schweigen davon, dass private Geräte zu Hause möglicherweise auch dazu genutzt werden, die obskursten Dinge von wenig vertrauenswürdigen Servern herunterzuladen (man denke hier etwa auch an die Nutzung durch Kinder des Arbeitnehmers).

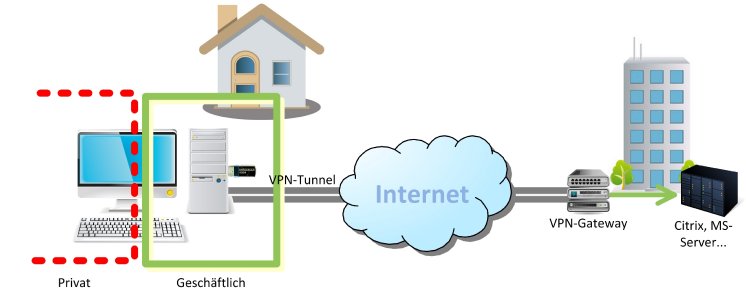

5. Klare Trennung zwischen privater und beruflicher Nutzung sicherstellen

Der wohl wichtigste Ratschlag: Private Endgeräte sollten grundsätzlich als potenziell unsicher betrachtet werden. Daraus folgt die Notwendigkeit einer 100-prozentigen Trennung von geschäftlichen und privaten Daten. In der Praxis wird sich dies am ehesten durch einen sicheren Fernzugriff vom privaten Notebook oder PC aus einer geschlossenen und geschützten Umgebung heraus bewerkstelligen lassen. Das bedeutet: Die Nutzung von Firmenanwendungen und Daten erfolgt dann nicht auf Basis des regulär auf dem Gerät installierten Systems, sondern vollständig separat und abgeschottet.

ECOS beispielsweise setzt einen solchermaßen geschützten Fernzugriff mit dem Secure Boot Stick um. Die Lösung basiert auf einem USB-Stick und kann auf auf PCs und Notebooks eingesetzt werden. Der Zugriff auf Firmenserver oder Webanwendungen erfolgt durch ein speziell gehärtetes Linux, vollkommen unabhängig vom lokal installierten Betriebssystem. Nach dem Login findet der Anwender seine gewohnte (Windows-) Benutzerumgebung vor, spezielle Fachkenntnisse sind nicht erforderlich. Selbst von einem hochgradig unsicheren und verseuchten System kann so ohne Bedenken auf Firmendaten zugegriffen werden. Eventuell vorhandene Trojaner, Viren oder andere Schadprogramme haben keine Chance, da das lokale Betriebssystem gar nicht aktiviert wird.

Der ECOS Secure Boot Stick dient gleichzeitig als Zwei-Faktor-Authentisierung und bietet so zusätzliche Sicherheit: Die Anmeldung ist nur in Kombination mit persönlichem Stick und entsprechendem Passwort möglich. Ein Verlust oder Diebstahl des Sticks allein stellt dadurch kein Sicherheitsrisiko dar.