Je größer ein Unternehmen ist, desto mehr investiert es in IT-Sicherheit. Die von den Bremer IT-Sicherheitsexperten von AMPEG in Auftrag gegebene Studie „IT-Sicherheit organisieren, kontrollieren“ zeigt, dass fast zwei Drittel aller Firmen mit 1.000 bis 5.000 PC-Arbeitsplätzen IT-Sicherheitslösungen von mehr als drei Herstellern zum Schutz vor Viren, Spam & Co. im Einsatz haben. Doch wie kontrollieren diese Unternehmen, ob sich der Aufwand lohnt? Könnten bessere Kontrollmöglichkeiten für mehr Sicherheit sorgen? AMPEG wollte das genauer wissen und hat IT-Sicherheitsverantwortliche befragt.

Zielerreichung wird selten geprüft

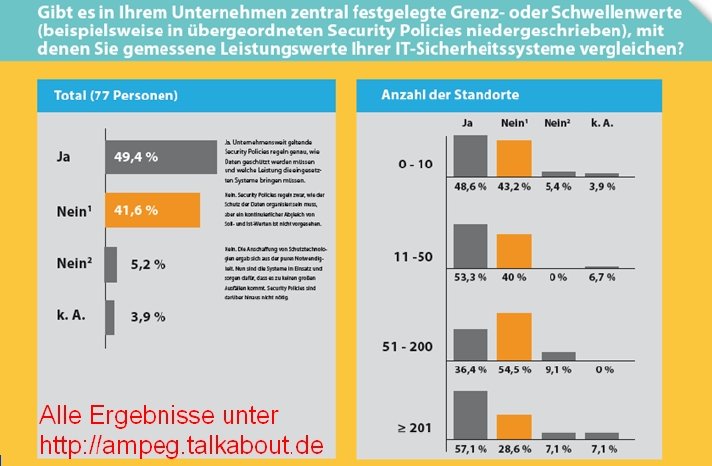

IT-Sicherheit ist schon lange keine reine Angelegenheit der IT-Abteilung mehr. Das Management erwartet zunehmend, dass es über den Sicherheitsstatus der IT-Systeme informiert wird: Reports dazu werden in fast 90 Prozent aller befragten Unternehmen eingefordert. Doch was wird eigentlich reportet? In etwa 70 Prozent der befragten Unternehmen werden Auswertungen durchgeführt, die aufzeigen, ob sich der IT-Schutz kontinuierlich verbessert. Doch nur etwas weniger als die Hälfte der Unternehmen prüft regelmäßig, ob die erbrachten Leistungen der Sicherheitssysteme im Rahmen konkreter Zielvorgaben liegen, etwa unter bestimmten Grenz- oder Schwellenwerten. Dabei ist sich eine überwiegende Mehrheit (88,4 Prozent) der Befragten einig, dass Transparenz in Bezug auf den Status der Sicherheitssysteme ein Schlüssel zu deren kontinuierlicher Verbesserung ist.

Sicherer durch bessere Reports?

Nur etwas unter vier Prozent der befragten Unternehmen verfügen über eine permanente

Übersicht über ihre installierten Systeme. Alle anderen müssen für Reports mühsam Daten sammeln und aufbereiten. Unternehmen, die verhältnismäßig lange dafür brauchen, sich einen Überblick über den Status aller eingesetzten Sicherheitssysteme zu verschaffen und diesen für aussagekräftige Reports aufzubereiten, verzichten eher auf einen Abgleich von Soll-/Ist-Werten. Diese Gruppe benötigt im Durchschnitt 24,2 Stunden für einen vollständigen Report, im Vergleich zu etwa 17 Stunden bei den „Soll-/Ist-Abgleichern“. Ob mehr Unternehmen die für eine kontinuierliche Verbesserung der Systeme wichtigen Überprüfungen der Sicherheitslevels durchführen würden, wenn sie es schneller könnten, kann man nur vermuten.

Sicherheit im Krisenfall

Es gibt also Hinweise darauf, dass sich die Sicherheit durch ein effizienteres Reporting verbessern lässt. Doch auch im konkreten Krisenfall ist die schnelle Verfügbarkeit von Informationen entscheidend: Geht es nicht um die Vorbereitung eines lang im Voraus geplanten Status-Meetings, sondern müssen auf Anfrage hin spontan Informationen über eine der Sicherheitskomponenten recherchiert werden, so gelingt dies den meisten Unternehmen (40,3 Prozent) in

weniger als 30 Minuten. Mehr als 20 Prozent brauchen aber zwischen zwei und fünf Stunden, immerhin noch fast acht Prozent zwischen sechs und zehn Stunden. Das ist zu viel, wenn unmittelbare Abwehrmaßnahmen gefragt sind.

Kontinuierliche und punktuelle Leistungsprüfungen können wertvolle Erkenntnisse zur Verbesserung der Sicherheit und der Security Policies liefern. In vielen Unternehmen ist die nötige Transparenz dafür durch ineffizientes Monitoring und Reporting nicht gegeben. Es besteht also weiterhin Optimierungspotenzial, vor allem was die Kontrolle der eigenen Zielvorgaben betrifft. Ein professionelles Security Level Management kann hier Abhilfe schaffen.

* Für die Befragung wandte sich AMPEG an leitende IT-Sicherheitsverantwortliche bei 600 der größten Unternehmen in Deutschland (bezogen auf die Anzahl der Standorte / PC-Arbeitsplätze). 77 Interviews kamen zustande und bilden die Basis für die Auswertung.